Des centaines de clés physiques sont perdues, volées ou copiées.

Cela signifie que vous n'avez aucun contrôle en temps réel sur les données sensibles, les stocks coûteux et la gestion des visiteurs.

Si vous souhaitez que le droit des personnes dans les droit place à la droit il est temps de mettre en place des systèmes de contrôle d'accès par badge.

Ces systèmes de badges permettent aux employés ou aux visiteurs d'accéder par simple pression ou par vague à l'entrée principale, à plusieurs étages et même à différents sites.

Les badges permettent de vérifier qui a le droit d'entrer où. Vous ne vous contentez pas d'autoriser l'entrée, vous la limitez également aux zones sensibles de vos locaux afin de les protéger contre les tentatives d'accès non autorisées.

Si vous recherchez la sécurité sur le lieu de travail et une gestion rapide des visiteurs entre les départements et même entre les différents sites, c'est exactement ce dont nous parlons dans ce blog : le système de contrôle d'accès par badge : comment il fonctionne, ses avantages et ses inconvénients, et les alternatives au système de contrôle d'accès par badge.

Qu'est-ce qu'un système de contrôle d'accès par badge ?

Un système de contrôle d'accès par badge est un système de sécurité électronique qui utilise des badges RFID, des cartes-clés ou de petites cartes de crédit. porte-clés pour vérifier l'identité. Vous passez ces cartes devant le lecteur de badges, qui vous accorde ou vous refuse l'accès aux bâtiments, aux services ou aux zones d'accès restreint.

Selon le niveau de sécurité et de commodité, il s'agit d'un système d'entrée qui repose entièrement sur des badges RFID pour l'accès électronique.

| Steve Vieira, directeur des systèmes de sécurité de Google : “Les badges d'identification physiques restent très importants. Selon lui, les badges sont essentiels parce qu'ils instaurent la confiance, s'inscrivent dans la culture de l'entreprise et sont conformes aux exigences légales ou réglementaires.” |

He reinforces an important point: badge systems remain a trusted foundation in modern security. That’s what we picture in an ideal modern office security system. With speedy, single-tap verifications, employees can move through secure areas.

Here’s how organizations maintain structured access permissions and digital logs across different industries:

- Écoles et campus K-12.

- Accès temporaire et permanent à commis sur les chantiers.

- Résidences multifamiliales l'entrée et la sécurité spéciale dans les espaces partagés (gymnases, piscines, clubs de fitness)

- Installations industrielles et manufacturières.

- Cours de camions.

Quels sont les composants des systèmes de badges modernes ?

Un badge système de porte d'accès se compose des technologies suivantes :

Badges d'identification :

Contient des informations sur l'employé, une photo ou un identifiant unique.

Lecteurs de cartes :

Authentifier les badges aux portes, dans les ascenseurs ou dans les zones à accès restreint.

Comment fonctionne le système de contrôle d'accès par badge ?

Les systèmes de contrôle d'accès par badge vérifient les informations d'identification pour déterminer si l'entrée doit être autorisée. accordée ou refusée. Ce système d'entrée sans contact vous permet de délivrer, de suivre, de désactiver et de récupérer l'accès des employés par voie électronique. Le processus est simple mais puissant, en particulier lorsqu'il est associé à des technologies modernes de badges telles que la RFID.

Étape 1 : Vérification des données d'identification:

- Les employés présentent leur badge à un lecteur.

- Le système vérifie les informations du badge dans une base de données sécurisée.

- L'accès est soit accordée, et le la porte se déverrouille. Si l'accès est refusé, une alerte est déclenchée.

Étape 2 : Badges et lecteurs :

Les badges RFID sont l'un des types de badges d'employés les plus courants et les plus pratiques. Vous pouvez facilement concevoir, gérer et imprimer des badges avec des identifiants d'accès :

- Salariés tapoter ou agiter leur badge à proximité d'un lecteur RFID.

- Les ondes radio transmettent les données du badge au lecteur, ce qui permet de vérifier instantanément l'identité.

- Les fourchettes typiques varient de de quelques centimètres à plusieurs pieds, Le système d'entrée sans contact est pratique, même à partir d'une voiture dans une zone de trafic intense. aire de stationnement.

Sol, voyons si votre entreprise a besoin d'un système d'accès par badge :

Quand votre entreprise a-t-elle besoin d'un système de contrôle d'accès par badge ?

Si vous avez une petite ou moyenne entreprise, les systèmes de contrôle d'accès par badge peuvent sécuriser les actifs et simplifier la gestion des employés.

1. Protéger les zones sensibles:

Si vous souhaitez une sécurité sans personnel dans les salles de serveurs, les laboratoires, les départements de recherche et développement ou les zones de stockage contenant des équipements de valeur ou des données confidentielles.

2. Contrôler les mouvements interdépartementaux:

Lorsque les employés se déplacent d'un étage à l'autre, d'un service à l'autre ou d'une zone semi-restreinte à l'autre, vous voulez être sûr de l'accès en dehors des heures de travail, des séjours prolongés ou des déplacements non autorisés d'un service à l'autre.

3. Automatiser la gestion des présences et du temps de travail:

Vous souhaitez suivre automatiquement les heures de début et de fin d'équipe et intégrer les systèmes de paie pour obtenir des rapports précis en temps réel.

Types de systèmes d'entrée par badge pour les employés et leurs applications :

Il ne s'agit pas seulement d'entrer dans un tourniquet, un ascenseur ou un parking particulier. Vous décidez de l'accès en fonction des rôles. Vous gardez le contrôle total en l'utilisant comme un outil de gestion des mouvements, de contrôle des ressources et de surveillance des comportements dans l'ensemble de votre établissement. Voici différentes technologies qui peuvent être intégrées au badge :

Badges RFID :

Badges RFID sont disponibles sous forme de cartes PVC classiques, de porte-clés ou d'étiquettes adhésives. Elles sont utilisées pour les zones très fréquentées, les ascenseurs et les accès au niveau des départements.

Un badge RFID à haute fréquence et à ultra longue portée permet d'obtenir une gamme de produits et de services de qualité. 10-15 compteurs. Leur vitesse de lecture rapide les rend idéales pour les employés qui se déplacent fréquemment d'une zone à l'autre. Il est préférable d'opter pour des cartes fonctionnant à des fréquences supérieures à 125 kHz (basse fréquence) parce qu'ils sont plus difficiles à reproduire.

Où peuvent-ils être utilisés ?

Les badges RFID sont excellents pour le suivi des mouvements départementaux et de permettre alertes en temps réel. La rapidité de la lecture sans contact en fait un outil idéal pour suivre les employés à travers les étages, les zones ou les zones restreintes sans ralentir les opérations.

Passer des badges :

Les badges à bande magnétique sont faciles à mettre à jour et à réaffecter. rôles dynamiques ou personnel temporaire. Ils peuvent contrôler l'accès à des services restreints, à des équipements de bureau ou à des salles de ressources, bien qu'ils nécessitent plus de maintenance que les options sans contact.

Où les utiliser :

Meilleure pour contrôle des ressources comme sécuriser les imprimantes, les postes de travail, les salles de serveurs ou les équipements de laboratoire, surtout dans les petites structures

Badges avec code QR :

Il s'agit d'un système de badgeage de bureau sans contact, rentable et simple à déployer. Chaque balayage enregistre l'heure exacte, le lieu et la personne, et expire après 30-180 secondes.

For example: “Sam Clinton – Main entrance – 08:00 AM”

Les badges à code QR conviennent parfaitement à l'accès temporaire ou à la gestion des visiteurs, par exemple pour les entrepreneurs qui se déplacent d'un service à l'autre.

Pour les zones sensibles, vous pouvez ajouter la vérification biométrique. Ainsi, vous déverrouillez votre téléphone à l'aide de votre empreinte de pouce, puis vous utilisez le code QR. Vous renforcez la sécurité en ajoutant une authentification à deux facteurs.

L'intégration de la lecture QR à des serveurs d'authentification en temps réel permet de limiter les risques et de relier les registres d'accès à chaque personne.

Badges mobiles :

Phil Coppola, évangéliste de la technologie mobile chez HID :

“Les badges en plastique disparaîtront dans les cinq prochaines années.”

Les badges d'accès intégrés aux smartphones permettent distribution à distance, révocation instantanée et accès par application.

Où les utiliser ?

Ils peuvent gérer des hiérarchies d'accès complexes, Le système de gestion de l'information est un système de gestion de l'information qui comprend plusieurs étages, des zones et des zones départementales sensibles.

| Le meilleur conseil : Poursuivez votre lecture pour découvrir comment intégrer les badges d'accès mobiles à la vidéosurveillance par IA, à l'analyse comportementale et aux systèmes de conciergerie à distance afin de maximiser la sécurité. |

How the badge technology secures your premises?

Accès en temps réel aux événements:

Le tableau de bord de la technologie d'accès par badge affiche en direct chaque balayage de badge au moment où il a lieu. Vous avez ainsi une vue complète des personnes qui sont entrées ou sorties, de la porte et de l'étage où elles se trouvent, et du moment exact où elles sont entrées ou sorties.

Il comprend également le nom de la personne, son numéro d'employé, sa photo (si elle est inscrite) et indique si l'accès a été accordé ou refusé. En cas de refus, il affiche également le motif, tel que “fenêtre horaire non valide” ou “zone non autorisée”. Les équipes de sécurité sont instantanément informées de toutes les activités d'entrée.

Occupation et personnes présentes sur le site :

Il ne s'agit pas seulement d'autoriser l'accès aux employés ou aux visiteurs autorisés, mais aussi de savoir combien de personnes se trouvent actuellement à l'intérieur du bâtiment ou dans des zones spécifiques.

En outre, en dehors des heures de travail, les équipes de sécurité peuvent voir d'un seul coup d'œil qui est entré par son badge et qui n'est pas encore sorti. Ce suivi du taux d'occupation facilite les évacuations en cas d'incendie et déclenche des alarmes si la zone d'accès restreint dépasse sa capacité de sécurité.

Permissions d'accès et horaires :

Le principal avantage des systèmes d'accès par badge est qu'ils permettent d'attribuer et de mettre à jour les autorisations en bloc plutôt qu'une par une, par exemple pour les nouvelles admissions dans les écoles et les collèges.

You can assign temporary credentials for visitors, such as for a seminar. You can also customize the access to time-based rules (for example, contractors are only allowed Monday to Friday, 7 am to 6 pm.

Journaux et rapports d'audit :

Les journaux d'accès par badge constituent un historique complet et consultable de tous les événements d'accès dans votre établissement. Vous pouvez les filtrer par personne, par porte, par date ou par type d'événement.

So if a supervisor comes up with specific questions like “Who accessed the server room after hours last month?” ou des “Show all denied attempts at the loading dock this week.”

Pas de problème ! Vous pouvez même exporter ces journaux au format CSV ou PDF pour les audits de conformité liés à OSHA, HIPAA, FERPA ou les enquêtes internes.

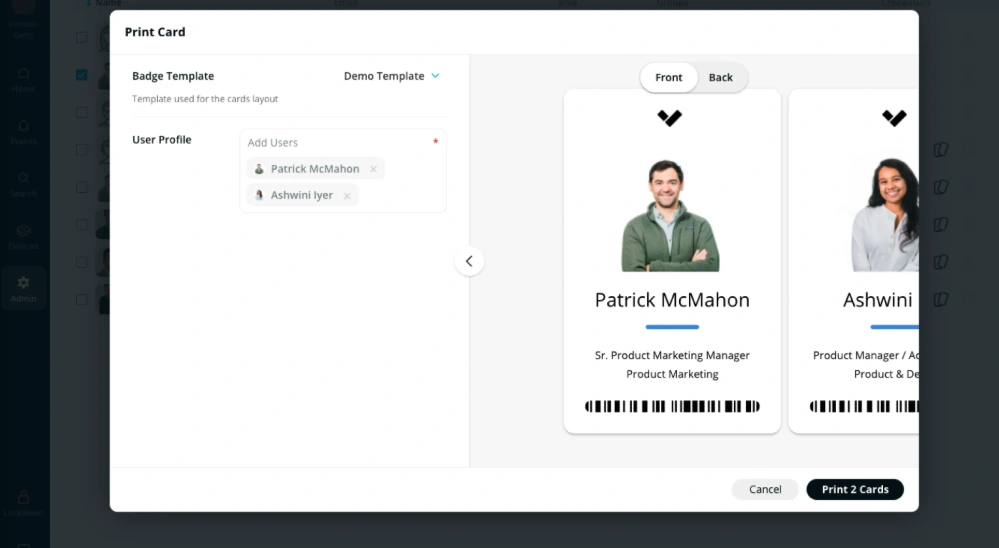

Gestion des utilisateurs et des badges :

Cette zone stocke les profils des employés, y compris le nom, la photo, le service et le responsable, et suit le statut de chaque badge (actif, perdu, désactivé ou expiré). À partir de là, les administrateurs peuvent rapidement émettre de nouveaux badges, désactiver instantanément les badges perdus ou volés, ou charger des utilisateurs en masse via une intégration CSV ou SIRH. Cette solution rationalise l'intégration et la désinsertion des utilisateurs et garantit que les droits d'accès sont toujours à jour.

État du système et de l'appareil :

Vous disposez de l'état technique de tout le matériel, indiquant les lecteurs en ligne ou hors ligne, les niveaux de batterie des appareils sans fil, les versions des microprogrammes et les éventuelles erreurs de communication entre les contrôleurs et le serveur central.

Où peut-on utiliser les systèmes de contrôle d'accès par badge ?

Les systèmes de contrôle d'accès par badge ne permettent pas seulement d'entrer dans un entrepôt ou un immeuble de bureaux. Il s'agit aussi de s'y déplacer.

Un employé se présente à 9 h 02. Tout est valide.

A partir de là :

- Ils passent par la réception.

- Prenez l'ascenseur jusqu'à un autre étage.

- Entrez dans un autre service.

- Entrer dans une zone semi-restreinte.

Avec des lecteurs de badges à chaque étape, vous pouvez contrôler l'accès à tous les niveaux, dans toutes les zones et au sein des départements.

Quels sont les inconvénients des systèmes de contrôle d'accès par badge ?

Badge systems can’t be trusted 100%, not because there’s a loophole in technology; they fail because they can be misused. How exactly?

- Références partagées : “Hé, j'ai oublié mon badge. Je peux utiliser le tien rapidement ?”

- Tailgating : “Hé, tenez-moi la porte s'il vous plaît. Merci.” C'est ainsi que des personnes non autorisées se placent derrière le personnel autorisé.

- Pas de validation en temps réel : Le système approuve le badge, même si la personne qui l'utilise n'est pas le véritable employé.

- Pas de surveillance comportementale : Une personne pénètre dans un étage à accès restreint et y reste pendant des heures ; aucune alerte n'est déclenchée et aucune question n'est posée.

- Pas de prise en compte du contexte : Un badge d'employé est utilisé à 2 heures du matin un week-end, et le système le considère comme tout à fait normal.

Quelles sont les alternatives à un système de contrôle d'accès par badge ?

| Comme Xavier Cyr, notre responsable de la production de produits de sécurité : “Parce qu'un badge indique qui devrait entrer, mais pas qui l'a fait. Il faut donc ajouter des couches de sécurité.” |

La surveillance vidéo à distance ajoute des couches actives de protection, combinant la vérification vidéo, l'intervention en temps réel et les conversations vocales en direct pour détecter et décourager instantanément les activités non autorisées.

La vidéosurveillance s'enrichit de l'analyse vidéo avancée par l'IA :

La première couche de sécurité que vous pouvez ajouter est celle des caméras de sécurité intelligentes. Parce qu'un badge prouve l'accès mais pas l'identité, la vidéo prouve les deux. Responsable des partenariats stratégiques Connor Chavarria :

“Lorsque le contrôle d'accès, la vidéosurveillance et les systèmes pour visiteurs se parlent, une seule mise à jour gère tout, ce qui permet d'économiser des heures d'administration chaque semaine.”

Arrête les nuances de talonnage des personnes et des voitures :

La vidéosurveillance offre une visibilité, une validation et des temps de réponse rapides. Lorsque quelqu'un suit un utilisateur autorisé, le système déclenche une alerte de talonnage. Le système caméra de sécurité à intelligence artificielle détecte une véhicule suiveur ou des personne à la porte et déclenche des alarmes. Ajoutez à cela des lumières stroboscopiques et une vocale humaine, par des opérateurs en direct.

Détection du vagabondage :

Les caméras de sécurité intelligentes font désormais partie intégrante d'un système de gestion de la sécurité. système de contrôle d'accès. Ces caméras de sécurité installées aux portes détectent flâneurs à proximité de votre périmètre, avant même qu'ils ne tentent d'entrer par un faux badge.

Concierge à distance :

Si votre système de gestion des visiteurs a besoin d'une touche humaine, envisagez un service de conciergerie à distance, dont la qualité est supérieure à celle de la vidéosurveillance traditionnelle.

Conciergerie à distance est un service moderne de gestion des visiteurs qui utilise la vidéo en direct, l'audio bidirectionnel et un opérateur à distance. Dès l'arrivée du visiteur, les opérateurs réagissent à des événements tels que des capteurs de porte ou des alertes analytiques. Ils interagissent avec les visiteurs pour obtenir des informations d'identification, vérifier les identités et autoriser l'entrée après vérification.

La contrôle d'accès basé sur l'informatique dématérialisée est efficace pour les industries telles que les condominiums, les bureaux, les transports et les concessionnaires automobiles.

Contrôle d'accès à distance :

Contrôle de barrières à distance ne consiste pas seulement à ouvrir ou à fermer des portes, mais aussi à prendre des décisions.

Dès que le visiteur appuie sur le bouton de l'interphone du portail, le système gère l'accès grâce à une intelligence en temps réel et à un opérateur humain. Au lieu d'un accès aveugle, un opérateur formé exécute des protocoles prédéfinis, vérifie le contexte et prend des mesures. Chaque interaction avec le portail est un événement de sécurité contrôlé.

The real shift, however, comes from combining gate control with video verification.

Check out our latest video where Olivier talks about Remote Gate Access Control in detail:

Contrôle d'accès biométrique :

Vos caractéristiques biométriques uniques deviennent votre badge d'accès ! Vos empreintes digitales, les veines de votre paume, vos traits faciaux et même votre iris. Les dispositifs de contrôle d'accès biométrique permettent d'authentifier et d'autoriser les personnes dans vos locaux, non seulement pour la porte principale, mais aussi pour les portes, les installations ou même les dispositifs sur différents sites.

Contrôle d'accès biométrique élimine la nécessité de porter des badges et ne peut être ni falsifié ni volé ! Ces registres numériques enregistrent tous les événements d'entrée et de sortie. Si vous recherchez un haut degré de sécurité pour un trafic piétonnier important, ce système est idéal. technologie de contrôle d'accès offre de nombreux avantages.

Contrôle d'accès mobile :

Le contrôle d'accès mobile est également appelé accès par smartphone. Avec les smartphones, vous transportez le monde avec vous, alors pourquoi ne pas contrôler l'accès avec votre téléphone ? L'accès mobile aux informations d'identification est rapide, fiable et facile.

Cette entrée basée sur une application offre également une authentification à deux facteurs. La bonne nouvelle, c'est que les employés économisent les coûts d'achat et de mise en œuvre des badges. Tout est géré dans le nuage. Presque tous les smartphones iOS ou Android sont compatibles, et vous pouvez même utiliser votre smartwatch Apple pour ce système d'entrée mobile.

Conclusion

Les systèmes de contrôle d'accès par badge résolvent un problème réel et quotidien : l'accès non contrôlé. Ils remplacent les clés physiques fragiles par une gestion structurée, traçable et évolutive des entrées dans les bâtiments, les services et les sites.

Au mieux, les systèmes de badges offrent rapidité, commodité et visibilité. Vous savez qui est entré, où et quand. Vous pouvez attribuer des autorisations en quelques secondes et les révoquer tout aussi rapidement. Pour la plupart des organisations, cette seule caractéristique constitue une amélioration majeure.

Mais les badges vérifient les références, pas les personnes. Ils peuvent être partagés, utilisés à mauvais escient ou contournés par des comportements tels que la queue de peloton. C'est là que de nombreux systèmes échouent.

Il n'est pas judicieux de choisir entre l'accès par badge et autre chose. Il s'agit d'une superposition. Combinez les systèmes de badges avec la vérification vidéo, l'analyse de l'IA ou les contrôles biométriques pour combler les lacunes.

Contactez-nous dès aujourd'hui pour obtenir une solution de sécurité personnalisée pour votre entreprise.